IT-Lexikon

Technische Begriffe aus der IT-Technologie erläutert

AACS

Mit dem Advanced Access Content System sollen Kopieren und Mitschneiden von Filmen ein Riegel vorgeschoben werden. Dieses System wird in den Blu Ray und HD DVD integriert werden und bedeutet, dass senderseitig geschützte Inhalte mit Recordern nicht aufgezeichnet werden kann. Dafür sorgt das DRM (Digital Rights Management), ein elektronischer Filter in den Geräten, soll in erster Linie HDTV Filme schützen und kann auch auf andere Programme angewandt werden.

Anwendungsfilter

Technik in der Firewall, definiert die Anwendungen, die auf das Internet zugreifen dürfen. Der Benutzer kann mit Hilfe dieser Technik die Datenrichtung des Zugriffs, Ports und Netzwerkprotokoll bestimmen. Weitere Möglichkeit kann eine Bestimmung des Zugriffs für "Nur für diese Sitzung", "Immer" oder "Nein" sein.

Auflösung

Bezeichnet bei Monitoren und Kameras, wie viele Pixel dargestellt werden können. Je höher diese beziffert ist, um so besser wird das Bild aufgenommen bzw. dargestellt. Die Auflösung wird bei Monitoren mit 2048 x 1536 bezeichnet, was bei Digitalkameras der Bezeichnung 3,1 Megapixel entspricht.

Autofocus

Wir der Auslöser einer Kamera halb gedrückt stellt der Autofocus selbstständig die Schärfe einer Aufnahme automatisch ein, bevor diese bei vollem Druck des Auslösers mit den Einstellungen aufgenommen wird.

Backdoor-Programm

Als nützliches Tool getarntes Programm werden diese so genannten Hintertürschädlinge in das System eingeschleust. Nach der Installation öffnet das Programm einen Port und wartet auf die Aktivierung von außen. Ist diese erfolgreich ausgeführt kann das System aus dem Internet ferngesteuert werden.

Bildrauschen

Bei hohen ISO Werten resultierend aus schlechten Lichtverhältnissen nimmt das deutlich sichtbare Rauschen zu, welche als falschfarbige oder zu helle Pixel in dunklen Bildbereichen auftreten.

Blende

Der Öffnungsstatus des Objektivs wird als Blende bezeichnet. Je mehr Licht auf das CCD fällt, desto weiter ist die Blende geöffnet und der Blendenwert ist folge dessen kleiner. Bei einem größeren Blendewert verringert sich die Blende und das Licht auf dem CCD.

Bluetooth

Eine mittels Radiowellen standardisierte drahtlose Funktechnik zur Übermittlung von Daten mit einer Reichweite von bis zu 12 m bzw. 100 m (bei Verstärkung) und einer Übertragungsgeschwindigkeit von 1 MBit/s.

Boot Manager

Dient zum Starten mehrerer Betriebssysteme, die als Primärpartition vorliegen. Dieser regelt das Laden der Betriebssysteme.

Bootsektor

Werden die ersten 512 Byte genannt, die Informationen über Partitionsgrößen und Dateisystem enthalten. Bei bootfähigen Datenträgern sind hier auch der Bootstrap Loader, der das Laden des Systemkernels oder Bootmanagers veranlasst.

Brennweite

Der Abstand zwischen Objektiv und Aufnahmebereich bezeichnet man als Brennweite. Der Wert misst sich in Millimetern und je länger die Brennweite ist, desto mehr verringert sich der Bildausschnitt (Bildwinkel). In der Digitaltechnik wird der Wert des 35 mm Kleinbildformats umgerechnet.

Charge Coupled Device (CCD)

Diese Bezeichnung steht für lichtempfindliche mikroelektronische Bauelemente, dessen Aufgabe es ist, Licht in elektrische Signale umzuwandeln.

CME

Eine von Behörden der USA gestartete und von Antivirenfirmen unterstützte einheitliche Namensgebung für Computerviren. Die beauftragte Organisation MITRE ist für die Umsetzung von Common Malware Enumeration zuständig und soll Schluss mit der Namensvielfalt von ein und den selben Schädlingen machen.

Codec

Bezeichnet das Verfahren zum Umwandeln von analogen Audiosignalen in digitale oder umgekehrt. Beim Codieren/Decodieren entscheiden sich Verfahren in Qualität und Kompression.

Dateisystem

Ist die Organisation von Daten in Strukturen von Verzeichnissen und Ordnern. Dos- bzw. Windowsrechner nutzen die Dateisysteme FAT16 (Dos/Windows 3x), FAT32 (Win9x/Me) und NTFS, wobei das NTFS in Fragen Sicherheit durch Zugriffsrechte unter den Systemen NT 4.0, 2000 und xp die Nase vorn hat. Weitere Dateisysteme finden sich unter OS2 und Linux.

DCF

Diese Protokollbezeichnung steht für den Austausch von Bildern zwischen Digitalkameras und Druckern. Das Protokoll definiert Format der Bilddateien und die Verzeichnisstruktur der Speicherkarte.

DHCP

Dient der Vereinfachung zur Konfiguration von Computern im Netzwerk. Das Dynamic Host Configuration Protocol vergibt an Clients automatisch eine freie IP Adresse aus einem Pool und kann auch zusätzliche Informationen übergeben.

Digitalzoom

Mit dem Digitalzoom wird das Ausleseverfahren des CCD` s so verändert, dass nur jede fünfte Zeile ausgewertet wird. Durch diese rechnerische Vergrößerung wird die Qualität des Bildausschnittes schlechter.

DivX

Videocodec, welches komprimierte und verschlüsselte Video- bzw. Audioinformationen umwandelt und bis zu 1% seiner Ursprungsgröße komprimiert.

D-Lighting

Bei den Nikon Kameras bezeichnet D-Lighting die Ausgleichung der Belichtung bei besonders kontrastreichen Aufnahmen. Der Autofocus stellt sich speziell auf Gesichter scharf und entfernt selbstständig den rote Augeneffekt bei Blitzaufnahmen.

DNS

Domain Name System/Service setzt Domainnamen (z. B. www.panke-guide.de) in IP Adressen um und umgekehrt.

DoS Angriff

Durch die Übermittlung ungültiger Datenpakete sollen Computer zum Absturz bringen. Um vor diesen Denial of Service Angriffen geschützt zu sein sollte eine Firewall-Software genutzt werden, die den Rechner vor Angriffen schützt.

DPOF

Ist die Abkürzung für Digital Print Order Format, das dazu verwendet wird, auf einem Medium aufzuzeichnen, welche und wie viele Abbildungen einer Digitalkamera auf einem DPOF kompatiblen Drucker ausgedruckt werden sollen.

DRM

Digital Rights Management macht das Kopieren und Abspielen von Daten kontrollierbar und ist eine von der Medienindustrie eingesetzte Technik.

Ethernet

Methode zur Vernetzung von Computern per Twisted Pair-, Glasfaser- und Koaxialkabel, dessen Geschwindigkeiten von 10 über 100 bis 1000 MBit/s reichen.

ExiF

Das Exchangeable Image File Format bezeichnet ein Format, mit dem sich Informationen in Dateien mit abspeichern lassen. Vorrangig in der Digitalfotografie verwendet wo diese Informationen Daten zu Einstellungen enthalten die für bestimmte Ausnahmesituationen dienten.

Hub

Dient als zentrale Stelle zur sternförmigen Verkabelung (Topologie) eines Netzwerkes und gibt erhaltene Datenpakete grundsätzlich an alle angeschlossenen Geräte weiter und sollte nur für kleinere Netzwerke genutzt werden, da durch das Verschicken der Datenpakete an alle Geräte Geschwindigkeitseinbußen einher gehen.

Intrusion Detection

Bezeichnet das Verfahren zur Abwehr von Internetangriffen. Eine Firewall arbeitet mit diesem Verfahren und analysiert die Datenpakete aus dem Internet zum PC bzw. umgekehrt. Verdächtige Datenmuster werden erkannt und können somit erfolgreich abgewehrt werden.

IP Adresse

Um einen Knoten innerhalb eines TC/IP Netzwerkes zu identifizieren benötigt man eine eindeutige Nummer, die durch Punkte getrennt entweder fest vergeben oder über DHCP bezogen wird. Jeder der sich mit dem Internet oder Intranet verbindet besitzt eine numerische Adresse über die man eindeutig identifizierbar ist. Die Adresse besteht aus Ziffernblöcken, die durch Punkte getrennt sind. Server besitzen feste IP Adressen und alle anderen erhalten bei jeder Verbindung eine neue zugewiesene Adresse.

IPTC

Dient zum Speichern von Textinformationen in Dateien. Anders als bei Exif werden die Informationen vom Anwender selbst definiert und anhand von Schlagwörtern können die Daten schnell aufgefunden werden.

ISO

Die Lichtempfindlichkeit eines CCD` s wird durch den ISO Wert (International Standards Organization) bezeichnet. Hier gilt die Regel, dass je schlechter die Lichtverhältnisse sind, desto höher sollte der ISO Wert gesetzt werden. Eine Folgeerscheinung ist das Bildrauschen.

Labelflash

Bezeichnet die Technologie, die Bilder und Texte direkt, durch den Datenaufzeichnungslaser eines Brenners, als Label übertragen wird.

LAN

Local Area Network ist die Bezeichnung für ein lokales Netzwerk, also ein Netzwerk, welches sich in einem Raum bzw. Gebäude befindet und über Ethernet, Bluetooth, FireWire, Infrarot oder Funk verbunden ist.

Leak

Trotz installierter Security-Software (Firewall, Antivirus oder Datenverschlüsselung) können Schlupflöcher vorhanden sein, die den Zugriff auf das System ermöglichen. Diese so genannten Leaks können ermittelt werden, wenn Daten vorbei an eine Firewall geschleust werden.

MAC

Auf der Netzwerkkarte fest gespeicherte eindeutige und weltweit unverwechselbare Seriennummer, dient als Media Access Control zur Sicherung, z. B. bei Funknetzwerken, von Netzwerken gegen Zugriffe von außen. Die Seriennummern werden von Herstellern vergeben und enthalten in der Ziffernfolge auch die Herstellerangaben.

MBR

siehe Bootsektor

Nachrichtendienst

Eine sinnvolle Einrichtung für Administratoren dient der Dienst zur schnelleren Kommunikation im Netzwerk. Werden Nachrichten abgesendet erscheinen diese als Infofenster beim Empfänger. Spammer verwenden diesen Dienst für unerwünschte Informationen, so dass dieser Dienst von Onlinerechnern nicht mehr genutzt werden kann.

NAT

Dient der Abschottung des LAN's gegenüber dem Internet. Network Adress Translation meldet immer nur eine Adresse an das Internet, unabhängig von einer tatsächlichen IP Adresse im LAN und übernimmt die Verteilung der IP Pakete an die richtigen Empfänger.

Optischer Sucher

Im optischen Sucher einer Kamera wird das aufzunehmende Bild mehr oder weniger genau dargestellt. Dieser befindet sich in einer kleinen Öffnung und zeigt nur in den Spiegelreflexkameras das exakte Bild an.

Optischer Zoom

Gegenüber dem digitalen Zoom arbeitet ein Linsensystem im Objektiv und dessen Linsen verändern je nach Brennweite ihre Stellung.

Organic Light Emitting Diode

Eine von Kodak entwickelte Methode in Displays an Kameras, Autoradios, MP3 Playern, Handys und PDA's, welche selbst bei Sonnenlicht den Displayinhalt gut und lesbar darstellt. Es zeichnet sich durch kontrastreiche und realistische Farbwiedergabe aus.

Palladium

Schützt ab der Windowsversion Longhorn zusammen mit TPM, dass System bzw. Dateien manipuliert werden.

Partition

Ist die Aufteilung einer Festplatte in Partitionen, die in Dateimanagern als eigenständige Laufwerke angezeigt werden. Einteilung in Primärpartitionen bieten die Möglichkeit mehrere Betriebssysteme auf einer Festplatte unterzubringen.

Ports

Die Ein- und Ausgänge eines Netzwerk- bzw. Internetrechners werden als Ports bezeichnet. Mit passender Portnummer werden die richtigen Eingänge zum Rechner gefunden und dessen Dienste angesprochen. Auf Serversystemen laufen meist mehrere Dienste, wie z. B. FTP-, Mail oder Webserver.

Portscan

Bezeichnet das Durchsuchen der Portadressen auf offene Zugänge. Angreifer versuchen mit dieser Technik Zugang zu Diensten zu erhalten oder Informationen über das System zu erfahren um den Angriff zu optimieren.

Reaktionszeit

Bezeichnet bei Flachbildschirmen die Zeitspanne, in der ein Pixel braucht die Farbe zu wechseln.

Real Foto Technology

Die Abstimmung von Objektiv, Bildsensor und interner Signalverarbeitung wird bei den Fujikameras in dieser Technologie benannt. Sie bietet glanzvolle Aufnahmen durch hohe Lichtempfindlichkeit, geringes Rauschen und schnelle Verarbeitung. Durch das Zusammenspiel dieser Komponenten werden selbst bei schlechten Lichtverhältnissen und ohne Blitz bei ISO 800 gute Ergebnisse erzielt.

Switches

Dient zur Vernetzung von Computern in einer Sterntopologie und bietet gegenüber dem Hub den Vorteil, das erhaltene Datenpakete nicht an alle angeschlossene Geräte weitergegeben werden, sondern es wird eine direkte Verbindung zwischen Sender und Empfänger hergestellt und dadurch auch ein Geschwindigkeitsvorteil erreicht.

TCPA

Eine Sicherheitsallianz von Unternehmen für vertrauenswürdige Computerplattformen, dessen Ziel es ist, Computer sicherer zu machen.

Thermosublimation

Aus der Drucktechnik bezeichnet dieser Begriff die feste Farbe, die durch Wärme von der Trägerfolie auf das Papier gebracht wird. In mehrere Druckgängen werden die Anteile der Farben einzeln auf das Medium durch den Drucker gedampft und versiegelt.

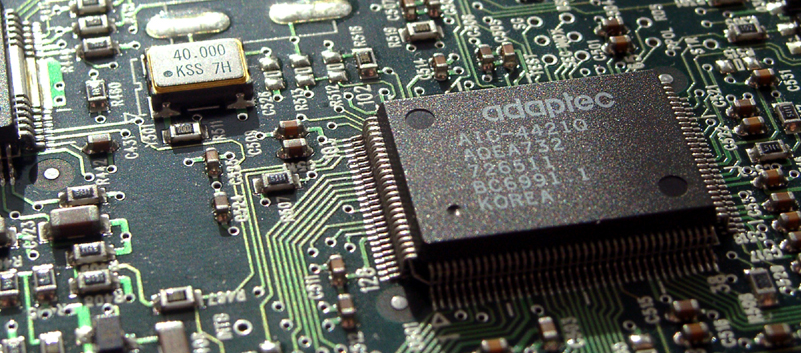

TPM

Bezeichnung für Kryptoprozessor, der Manipulationen an Hard- und Software eines Computer überwacht bzw. Daten verschlüsselt. Dieser ist auf der Platine und auch im Prozessor integriert.

U3 Standard

Vereinfachung von Installieren und Nutzung von Programmen auf dem USB Stick. Auf dem Rechner werden somit keine Spuren hinterlassen.

Verschlusszeit

Die Dauer des Lichteinfalls auf das CCD wird als Verschlusszeit bezeichnet. Bei einem Wert von 125 wird der Verschluss für 1/25 sec geöffnet, in der auch Licht auf das CCD fällt.

Verzeichnung

Bei einer tonnen- oder kissenförmigen Verzeichnung gehen Linien nicht durch den Mittelpunkt eines Bildes, sondern bewegen sich zu diesem Punkt hin oder von ihm weg, wodurch dieser Effekt vollzogen wird.

VoIP

Voice over Internet Protocol ist die Sprachübertragung über das Internetprotokoll, wobei das SIP (Session Initation Protocol ) in Deutschland weit verbreitest ist und den Auf- bzw. Abbau von zwei Teilnehmern und Statusinformationen kontrolliert. Das Stun (Simple Traversal of UDP over NAT devices) ist ein Protokoll, welches VoIP auch hinter einem Router bzw. Firewall zur Verfügung stellt.

Weißabgleich

Mit dem Weißabgleich erzielt man auch bei Kunstlicht realistische Farben, die sonst verfälscht dargestellt werden. Auf Grund unterschiedlicher Farbtemperaturen erscheint das Weiß oft gelb- oder bräunlich.